「」と呼ばれる悪意のあるアプリケーションをインストールしたユーザー2FAオーセンティケーター"、それがロードされているので、彼らは彼らのデバイスからすぐにそれを削除する必要があります Vulturスティーラーマルウェア.

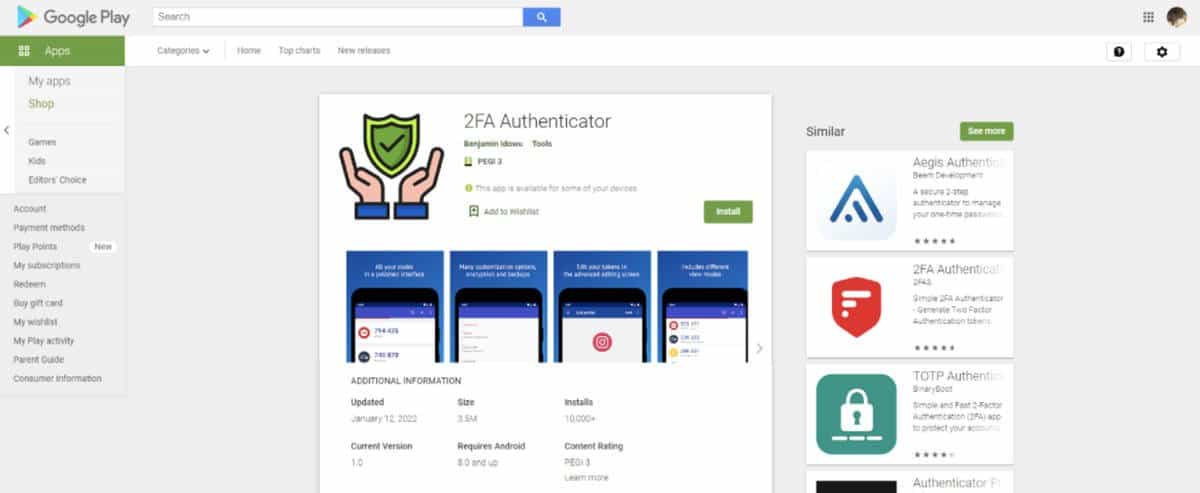

Α悪意のあるXNUMX要素認証アプリケーションであるXNUMX週間以上利用可能でした(2FA)から削除されました Google Playで -しかし、それが下がる前ではありません 10.000回。 として完全に機能するアプリケーション 2FAオーセンティケーター(XNUMX要素認証)、ただし、財務データを盗むことを目的としたVulturスティーラーマルウェアがロードされています。

悪意のあるアプリケーションを使用しているユーザー。2FAオーセンティケーター"、その研究者からアドバイスを受けています プラデーオ 銀行口座のログイン情報の盗難や、Androidのシステムによるライセンスの制御をバイパスして、アプリケーションが受け取った拡張認証によって可能になった他の攻撃の両方から、まだ危険にさらされているため、デバイスからすぐに削除します。

この危険なアプリケーションの作成者は、からのコードの一部を使用して、一見無害で有用なアプリケーションに偽装しました イージス・オーセンティケーター、しかし、さまざまな悪意のあるモジュールを追加し、それを介して拡散することに成功しました Google Playで 先週木曜日に発表されたPradeoのレポートによると、簡単に特定することはできません。

その結果、この危険なアプリケーションは、無実の認証ツールになりすまして、リスクの低いプロファイルを維持し、銀行に保持されているログインデータの侵害からユーザーを保護するアプリケーションをインストールしたと思っているユーザーをだましました。

ダウンロードすると、アプリケーションがインストールされます Vulturバンキング型トロイの木馬、侵害されたデバイス上の財務データと銀行データを盗みますが、さらに多くのことができます。

マルウェア Vulturリモートアクセストロイの木馬(RAT) アナリストによって最初に特定されました 脅威ファブリック 昨年XNUMX月、この種の最初の使用でした キーロギング と 画面キャプチャ の主な戦術として 銀行データの盗難、ハッカーチームが資格情報の収集プロセスを自動化および改善できるようにします。

デバイスが完全に侵害されると、アプリケーションはそれをインストールします ヴァルトゥール、主にオンラインバンキングアプリケーションを標的とし、ユーザーが気付かないうちに銀行口座のクレデンシャルやその他の重要な財務情報を簡単に盗むことができる、高度で比較的新しいタイプのマルウェアであるとレポートは述べています。

彼女のチーム プラデーオ 研究者がこのアプリケーションの危険性についての啓示を提出している間、 Google Playでただし、悪意のあるアプリケーション 2FAオーセンティケーター バンキング型トロイの木馬がロードされたものは、 Google Playストア よりも多くの 15日間、犠牲者を転倒させる 100万人のユーザー グーグルアプリストアからそれをダウンロードすることができた人。

注意 :

この危険なアプリケーションをダウンロードした人のXNUMX人である場合は、デバイスから削除した直後に、すぐに実行する必要があります。また、銀行口座に記載されているすべてのコードを変更して、自分を見つけられないようにする必要があります。不快な驚きの前。

それに従うことを忘れないでください Xiaomi-miui.gr に グーグルニュース すべての新しい記事についてすぐに通知されます! RSSリーダーを使用している場合は、このリンクをたどるだけで、リストにページを追加することもできます>> https://news.xiaomi-miui.gr/feed/gn

それに従うことを忘れないでください Xiaomi-miui.gr に グーグルニュース すべての新しい記事についてすぐに通知されます! RSSリーダーを使用している場合は、このリンクをたどるだけで、リストにページを追加することもできます>> https://news.xiaomi-miui.gr/feed/gn