Xiaomiのセキュリティアプリはデバイスとユーザーデータを保護することを目的としていますが、Check Pointの研究者は本日、アプリが反対のことをしたと発表しました。

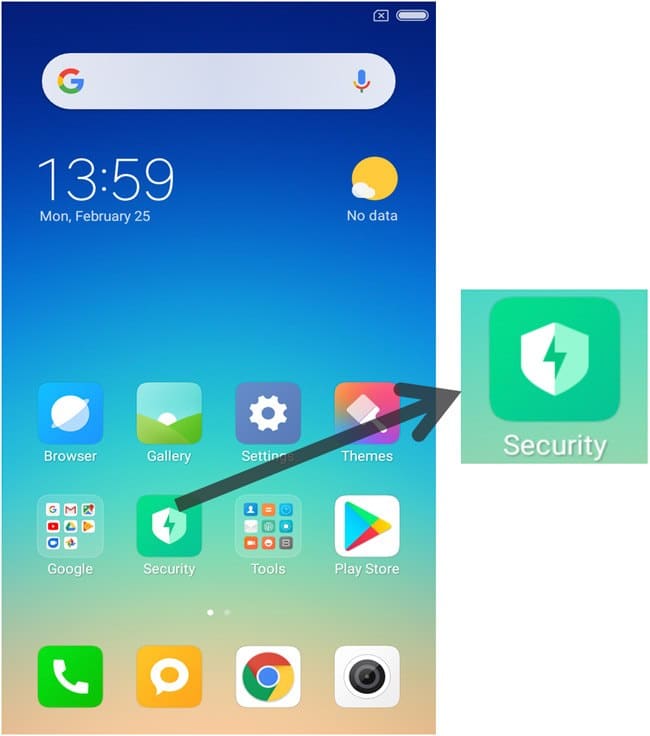

Η と呼ばれるアプリケーション ガードプロバイダー、からのアンチウイルススキャナーを使用します アバスト, AVL と テンセント マルウェアの可能性を検出します。 Android上の悪意のあるソフトウェアは、デバイスに侵入するためのさまざまな方法を見つける可能性があります。 Xiaomi プレインストールします ガードプロバイダー 彼女のすべての電話で。

しかし、その研究者 チェックポイント アプリケーションと更新メカニズムに重大なセキュリティ上の欠陥が見つかりました。

彼女の研究者によると チェック・ポイント、Slava Makkaveev、Guard Providerは、安全でないHTTP接続を介して更新を受信します。 これは、一部のハッカーがアバストアップデートからアップグレードソースを簡単に変更し、攻撃を通じてマルウェアをインポートする可能性があることを意味します 中間者(MITM)、潜在的な被害者と同じWi-Fiネットワーク上にある限り。

MITM攻撃の例は、侵入者が被害者との独立した接続を確立することを含むアクティブなスパイです。 被害者は、実際には侵入者がメッセージを監視して変更しているときに、正当な第三者にメッセージを送信していると信じています。

マルウェアに加えて、 マッカベエフ 攻撃者も攻撃を使用できると述べた 中間者(MITM) ランサムウェアに侵入したり、アプリケーションを監視したりします。 攻撃者は、ソフトウェアを可能な限り無害に見せるために、更新ファイルの名前を知ることさえできます。

なぜなら ガードプロバイダー Xiaomi電話にプリインストールされているため、何百万ものデバイスに同じセキュリティバグがあります。 幸いなことに、Xiaomiはこれを認識しており、Avastと協力して修正しています。

[the_ad_group id =” 966”]