ΟESETの研究者は、公式のPayPalアプリケーションを標的とし、XNUMX要素PayPal認証をバイパスできる新しいAndroidトロイの木馬を発見しました。

2018年XNUMX月にESETによって最初に検出されたこのトロイの木馬は、リモート制御されたバンキング型トロイの木馬の機能と、公式のPayPalアプリケーションのユーザーを対象としたAndroidアクセシビリティの新しい形式の悪用を組み合わせたものです。 これまでのところ、マルウェアはバッテリー寿命を最適化するためのツールとして表示され、サードパーティのアプリケーションストアを通じて配布されています。

インストールされると、悪意のあるアプリケーションは機能を提供せずに終了し、そのアイコンは消えます。 それを超えて、研究者はそれがXNUMXつの方法で続くことを発見しました。

この段階でマルウェアが使用する偽装

この段階でマルウェアが使用する偽装

最初の方法では、マルウェアはユーザーに起動を求める通知を表示します。 ユーザーがPayPalアプリケーションを開いてログインすると、悪意のあるアクセスサービス(ユーザーが以前に有効にした場合)は、ユーザーのクリックを模倣して、攻撃者のPayPalアドレスに送金します。

研究者によると、アプリケーションは1.000ユーロを送金しようとしましたが、使用される通貨はユーザーの場所によって異なります。 全体のプロセスには約5秒かかり、疑いを持たないユーザーにとっては、時間内に介入する方法はありません。

マルウェアはPayPalのログイン資格情報を盗むことに依存せず、代わりにユーザーが自分でログインするのを待つため、PayPalのXNUMX要素認証をバイパスできます。 ユーザーのPayPal残高が不十分で、支払いカードをアカウントに接続していない場合にのみ、攻撃は失敗します。

PayPalは、このトロイの木馬が使用するマルウェアと、攻撃者が盗んだお金を入手するために使用するPayPalアカウントについてESETから通知を受けています。

XNUMX番目の方法では、悪意のあるアプリはXNUMXつの正当な画面で覆われたアプリケーション(Google Play、WhatsApp、Skype、Viber、Gmail)を表示しますが、偽のデータフォームに入力しない限り、ユーザーが閉じることはできません。 研究者たちは、虚偽の情報を提出しても画面が消えることを発見しました。

ただし、マルウェアコードには、被害者の電話が児童ポルノを表示するためにロックされており、特定のアドレスに電子メールが送信された場合にのみロックを解除できることを示す文字列が含まれています。

Google Play、WhatsApp、Viber、Skypeの悪意のあるオーバーレイ画面

Google Play、WhatsApp、Viber、Skypeの悪意のあるオーバーレイ画面

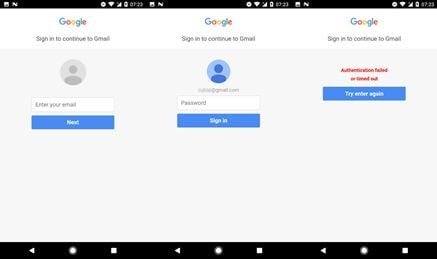

Gmailクレデンシャルの悪意のあるオーバーレイ画面フィッシング

Gmailクレデンシャルの悪意のあるオーバーレイ画面フィッシング

これらのXNUMXつの基本機能に加えて、C&Cサーバーから受信するコマンドに応じて、マルウェアはSMSの送信または削除、連絡先のダウンロード、通話の発信または転送、アプリケーションのインストールと実行などを行うこともできます。

ESETは、トロイの木馬をインストールしたユーザーに、疑わしい取引がないか銀行口座を確認し、インターネットバンキングコード、PIN、Gmailパスワードを変更するようにアドバイスします。 不正なPayPal取引の場合、PayPal分析センターに問題を報告できます。

画面オーバーレイが原因で使用できないデバイスのユーザーの場合、ESETは、Androidのセーフモードを使用し、デバイス設定のアプリケーションマネージャー/アプリセクションで「Android最適化」と呼ばれるアプリケーションを削除することをお勧めします。

将来的にAndroidマルウェアから保護するために、ESETはユーザーに次のことを推奨しています。

•アプリのダウンロードには、公式のGooglePlayストアのみを信頼してください。

•GooglePlayからアプリをダウンロードする前に、インストール数、評価、レビューの内容を確認してください。

•インストールするアプリケーションの権限に注意してください。

•Androidデバイスを最新の状態に保ち、信頼性の高いモバイルセキュリティソリューションを使用します。