Η チェックポイントリサーチ、 NS 脅威情報 その研究部門 CheckPoint®Software Technologies Ltd。、サイバーセキュリティソリューションの世界有数のプロバイダーは、 2021年XNUMX月のグローバル脅威指数.

Σe月に脆弱性が見られました apachelog4j インターネットをスキャンするために、研究者は次のように報告しました Trickbot わずかに低い割合ではありますが、依然として最も一般的なマルウェアです。 4%、世界中の組織の影響、 5% 十一月に。

最近も回復しました エモット、XNUMX位からXNUMX位に急上昇しました。 THE CPR また、最も多くの攻撃を受けている業界は依然として教育/研究であることも明らかにしています。

XNUMX月には、「ApacheLog4jリモートコード実行悪用の頻度が最も高い脆弱性が影響を及ぼしていますか 視聴者の38%が 世界中の組織の。 この脆弱性は、9月XNUMX日に登録パッケージで最初に報告されました。 apachelog4j -多くのインターネットサービスやアプリケーションで使用されている最も人気のあるJavaログライブラリ GitHubプロジェクトからの400.000万ダウンロード.

この脆弱性は新たな惨劇を引き起こし、非常に短期間で世界の企業のほぼ半数に影響を及ぼしました。 攻撃者は脆弱なアプリケーションを利用して実行することができます クリプトジャッカー 侵害されたサーバー上のその他の悪意のあるソフトウェア。 これまで、ほとんどの攻撃は被害者に損害を与える暗号通貨の使用に焦点を当てていましたが、より洗練された加害者は積極的に行動し、価値の高いターゲットの違反を悪用し始めています。

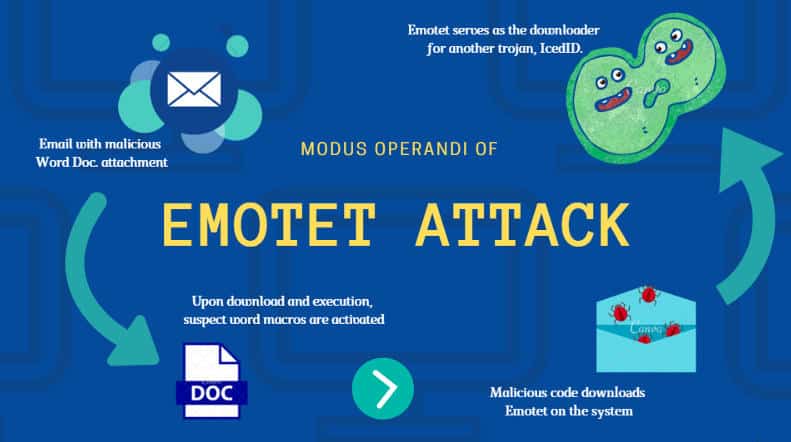

同じ月に、EmotetボットネットがXNUMX番目からXNUMX番目に一般的なマルウェアに移行するのも見られました。 予想通り、Emotetは昨年XNUMX月に再登場して以来、確固たる基盤を築くのにそれほど時間はかかりませんでした。 これは誤解を招きやすく、悪意のある添付ファイルやリンクを含むフィッシングメールに急速に拡散します。

強力な電子メールセキュリティソリューションを使用し、ユーザーが疑わしいメッセージや添付ファイルを特定する方法を確実に理解できるようにすることが、これまで以上に重要になっています。 チェック・ポイント・ソフトウェアのリサーチ担当バイスプレジデントであるマヤ・ホロウィッツは次のように述べています。

Η CPR XNUMX月に 教育/研究 世界で最も攻撃されている業界であり、政府/軍隊と ISP / MSP。 脆弱性」ApacheLog4jリモートコード実行最も頻繁に悪用され、影響を及ぼします 視聴者の38%が 世界中の組織、続いて「Webサーバーに公開されたGitリポジトリ情報の開示」に影響を与える 視聴者の38%が 世界中の組織の。 THE "HTTPヘッダーのリモートコード実行世界的に影響を及ぼし、最も頻繁に悪用される脆弱性のリストのXNUMX番目に留まる 視聴者の38%が.

トップマルウェアグループ

※矢印は前月との順位の変化を示しています。

今月、Trickbotは、世界中の組織の4%に影響を与える最も一般的なマルウェアであり、EmotetとFormbookが続き、どちらも世界全体で3%の影響を及ぼしています。

1. ↔トリックボット -Trickbotはモジュラーです ボットネットおよびバンキング型トロイの木馬 これは、新しい機能、特性、および流通チャネルで絶えず更新されます。 これにより、 Trickbot 多目的キャンペーンの一部として配布できる柔軟でカスタマイズ可能なマルウェアであること。

2. ↑Emotet Emotetは、高度な自己複製型のモジュール式トロイの木馬です。 Emotetはかつてバンキング型トロイの木馬として使用されていましたが、最近では他のマルウェアやマルウェアのディストリビューターとして使用されています。 複数の方法を使用して、検出を回避するための執着と回避の手法を維持します。 さらに、悪意のある添付ファイルやリンクを含むスパムフィッシングメッセージを介して拡散する可能性があります。

3. ↔フォームブック --Formbookは、さまざまなWebブラウザーからクレデンシャルを収集し、スクリーンショットを収集し、キーストロークを監視および記録し、C&Cコマンドに従ってファイルをダウンロードして実行できるInfoStealerです。

世界中の業界での主要な攻撃:

今月は、トレーニング/リサーチが世界で最も攻撃が多い業界であり、政府/軍隊、ISP / MSPがそれに続きます。

1.教育/研究

2.政府/軍隊

3. ISP / MSP

悪用される脆弱性の上位

XNUMX月には、「ApacheLog4jコードのリモート実行最も一般的に悪用される脆弱性であり、それに影響を与えます 視聴者の38%が 世界中の組織、続いて「情報の開示 公開されたGitリポジトリWebサーバー」に影響を与える 視聴者の38%が 世界中の組織の。 THE "HTTPヘッダーのリモートコード実行世界的に影響を及ぼし、最も頻繁に悪用される脆弱性のリストのXNUMX番目に留まる 視聴者の38%が.

1. Apache Log4jコードのApリモート実行(CVE-2021-44228) にリモートでコードが実行される脆弱性があります apachelog4j。 この脆弱性の悪用に成功すると、リモートの侵入者が影響を受けるシステムで任意のコードを実行できる可能性があります。

2.↔Webサーバーに公開されたGitリポジトリ情報の開示 -脆弱性がGitリポジトリで報告されました。 この脆弱性の悪用に成功すると、アカウント情報が意図せずに開示される可能性があります。

3.↔HTTPヘッダーのリモートコード実行(CVE-2020-10826、CVE-2020-10827、CVE-2020-10828、CVE-2020-13756) HTTPヘッダーを使用すると、ユーザーとサーバーはHTTPリクエストで追加情報を転送できます。 リモートの侵入者は、脆弱なHTTPヘッダーを使用して、被害者のマシン上で任意のコードを実行する可能性があります。

トップ悪意のあるモバイルアプリ

ザ エイリアンボット モバイル向けの最も一般的なマルウェアでXNUMX位にランクされ、次に xHelperとFluBot.

1. AlienBot -マルウェアファミリー エイリアンボット 一つです サービスとしてのマルウェア(MaaS) リモート侵入者が最初のステップとして、正当な金融アプリケーションに悪意のあるコードを入力できるようにするAndroidデバイスの場合。 攻撃者は被害者のアカウントにアクセスし、最終的にはデバイスを完全に制御します。

2. xHelper -2019年XNUMX月から最前線にあり、他の悪意のあるアプリケーションをダウンロードして広告を表示するために使用されている悪意のあるアプリケーション。 アプリケーションはユーザーから隠すことができ、アンインストールされている場合は再インストールすることもできます。

3. FluBot - flubot 一つです Androidボットネット これはSMSフィッシングメッセージを介して配信され、ほとんどの場合、配信会社のふりをします。 ユーザーがメッセージ内のリンクをクリックするとすぐに、FluBotがインストールされ、電話のすべての機密情報にアクセスします。

2021年XNUMX月のギリシャで最も一般的なマルウェアの脅威の完全なリストは次のとおりです。:

フォームブック- FormBookは2016年に最初に特定され、Windowsオペレーティングシステムを対象としたInfoStealerです。 強力な回避技術と比較的低価格で、アンダーグラウンドハッキングフォーラムでMaaSとして販売されています。 FormBookは、さまざまなWebブラウザーから資格情報を収集し、スクリーンショットを収集し、キーストロークを監視および記録し、C&Cの指示に従ってファイルをダウンロードして実行できます。

エモテット- Emotetは、かつては銀行のトロイの木馬として使用されていた高度な自己複製型のモジュール式トロイの木馬であり、現在は他の悪意のあるプログラムや悪意のあるキャンペーンを配布しています。 Emotetは、複数の方法を使用して、検出を防ぐための執着と回避の手法を維持し、悪意のある添付ファイルやリンクを含むスパムメールを介して拡散する可能性があります。

AgentTesla- AgentTeslaは、キーロガーおよびパスワード泥棒として機能する高度なRAT(Trojan Remote Access)です。 2014年からアクティブになっているAgentTeslaは、被害者の入力のキーボードとクリップボードを監視および収集し、スクリーンショットをキャプチャして、被害者のマシンにインストールされているさまざまなソフトウェア(Chrome、Mozilla Firefox、Microsoft Outlook電子メールクライアントなど)の資格情報を抽出できます。 AgentTeslaは合法的なRATとして公然と販売しており、顧客はライセンスに15ドルから69ドルを支払います。

トリックボット- Trickbotは、Windowsプラットフォームを標的とするモジュール式のボットネットおよびバンキング型トロイの木馬であり、主にスパムキャンペーンまたはEmotetなどの他のマルウェアファミリーを通じて配布されます。 Trickbotは、感染したシステムに関する情報を送信し、リモート制御用のVNCモジュールから侵害されたネットワーク内での配布用のSMBモジュールまで、さまざまな利用可能なモジュールから任意のモジュールをダウンロードして実行することもできます。 マシンが感染すると、このマルウェアの背後にいる脅威エージェントであるTrickbotギャングは、この幅広いモジュールを使用して、ターゲットコンピュータから銀行の資格情報を盗むだけでなく、移動して自分自身を識別します。ターゲット組織を起動する前に、ターゲットを起動します。全社的なランサムウェア攻撃。

ジョーカー- SMSメッセージ、連絡先リスト、デバイス情報を盗むように設計された、GooglePlayのAndroidスパイウェア。 さらに、マルウェアは、広告サイトでのプレミアムサービスについて被害者に黙って信号を送ります。

ドリデックス Dridexは、Windowsトロイの木馬を標的としたバンキング型トロイの木馬であり、スパムキャンペーンやエクスプロイトキットを通じて配布されることが確認されています。エクスプロイトキットは、WebInjectに依存して、攻撃者が制御するサーバーに銀行の資格情報をスパイしてリダイレクトします。 Dridexはリモートサーバーと通信し、感染したシステムに関する情報を送信します。また、リモート制御用に追加のドライブをダウンロードして実行することもできます。

Vidar- Vidarは、Windowsオペレーティングシステムを対象としたinfolstealerです。 2018年後半に最初に検出され、さまざまなインターネットブラウザやデジタルウォレットからパスワード、クレジットカードデータ、その他の機密情報を盗むように設計されています。 Vidarはさまざまなオンラインフォーラムで販売されており、ランサムウェアGandCrabをセカンダリペイロードとしてダウンロードするマルウェアドロッパーとして使用されています。

Cryptbot- Cryptbotは、不正なVPNプログラムをインストールしてシステムに感染し、保存されているブラウザの資格情報を盗むトロイの木馬です。

ティーボット- Teabotマルウェアは、フィッシング攻撃で使用されるAndroidトロイの木馬の脅威です。 Teabotが侵入先のデバイスにインストールされると、画面を加害者にライブストリーミングしたり、アクセシビリティサービスを使用して他の悪意のあるアクティビティを実行したりできます。

トリアダ– TriadaはAndroid用のモジュラーバックドアであり、マルウェアをダウンロードするためのスーパーユーザー権限を提供します。 Triadaは、ブラウザにロードされたURLを改ざんすることも確認されています。

XMRig- 2017年XNUMX月に最初に導入されたXMRigは、Monero暗号通貨を抽出するために使用されるオープンソースのCPUマイニングソフトウェアです。

ギリシャのトップ10 |

|||

| マルウェア名 | グローバルな影響 | ギリシャへの影響 | |

| フォームブック | 視聴者の38%が | 視聴者の38%が | |

| エージェントテスラ | 視聴者の38%が | 視聴者の38%が | |

| Trickbot | 視聴者の38%が | 視聴者の38%が | |

| ジョーカー | 視聴者の38%が | 視聴者の38%が | |

| ドリデックス | 視聴者の38%が | 視聴者の38%が | |

| Vidar | 視聴者の38%が | 視聴者の38%が | |

| クリプトボット | 視聴者の38%が | 視聴者の38%が | |

| ラムニット | 視聴者の38%が | 視聴者の38%が | |

| Teabot | 視聴者の38%が | 視聴者の38%が | |

| トリアダ | 視聴者の38%が | 視聴者の38%が | |

グローバル脅威影響リストと憲章 チェック・ポイント・ソフトウェアによるThreatCloud、 に基づく ThreatCloudインテリジェンス サイバー犯罪との戦いのための最大の協力ネットワークであり、脅威検出器のグローバルネットワークを利用して、攻撃で蔓延している脅威と傾向に関するデータを提供します。

データベース ThreatCloud 毎日3億以上のウェブサイトと600億のファイルが含まれ、 250億XNUMX万のマルウェア活動 毎日。

それに従うことを忘れないでください Xiaomi-miui.gr に グーグルニュース すべての新しい記事についてすぐに通知されます! RSSリーダーを使用している場合は、このリンクをたどるだけで、リストにページを追加することもできます>> https://news.xiaomi-miui.gr/feed/gn

それに従うことを忘れないでください Xiaomi-miui.gr に グーグルニュース すべての新しい記事についてすぐに通知されます! RSSリーダーを使用している場合は、このリンクをたどるだけで、リストにページを追加することもできます>> https://news.xiaomi-miui.gr/feed/gn

フォローしてください Telegram あなたが私たちのすべてのニュースを最初に学ぶように!