NS セキュリティ研究者 新しいものを見つけました 大きな脆弱性 ほぼすべてのバージョンに存在します Android.

Αこの脆弱性により、マルウェアは正規のアプリケーションを模倣してパスワードやその他の機密データを盗むことができます。

名前の付いた脆弱性 ストランドホッグ 2.0 ( 古ノルド語からその名前を得ました 敵対的買収 )使用するすべてのデバイスに影響します Androidの9.0 以上。

は ノルウェーの警備会社Promonによると、「悪いデュオ」は同じ名前の以前のセキュリティ違反で発見され、XNUMXか月間隔で両方の脆弱性を発見しました。 The ストランドホッグ 2.0 被害者をだまして、正規のアプリケーションにパスワードを入力していると思い込ませ、その下でマルウェアを実行します。 The ストランドホッグ 2.0 また、連絡先や写真などの機密性の高いユーザーデータにアクセスし、被害者をリアルタイムで特定するための他のアプリケーションのアクセス許可に違反する可能性があります。

この脆弱性は「ほとんど検出できない」ため、前任者よりも危険であると言われています。 トム・リセモセ・ハンセン、の技術チームの創設者兼責任者 プロモン。

良い知らせは彼女が言った通りです プロモーション、ハッカーがアクティブなハッキングキャンペーンでこの脆弱性を使用したという証拠はありませんが、攻撃を検出するための「良い方法」はないと警告しています。 実際、この脆弱性はすべてのハッカーグループに知られる可能性があるため、Promonは、この脆弱性がどのように「機能する」かについての詳細のリリースを、 でログイン 「重大な」評価の脆弱性を修復できる。

グーグルのスポークスマンは言った TechCrunchの 同社はまた、ハッカーによる積極的な搾取の証拠を見ていませんでした。 «私たちは研究者の仕事に感謝し、特定された問題をすでに解決しました"

ある会社のスポークスマン(グーグル)はこう言った Google Play Protect これは制御サービスであり、すべてのAndroidデバイスに統合されており、Strandhogg2.0の脆弱性を利用するアプリケーションを除外します。

ザ スタンドホッグ 2.0 Androidマルチタスクシステムを使用すると、ユーザーが開いているアプリケーション間でウィンドウをすばやく切り替えることができるように、最近開いた各アプリケーションのタブを保持するので、有利に機能します。

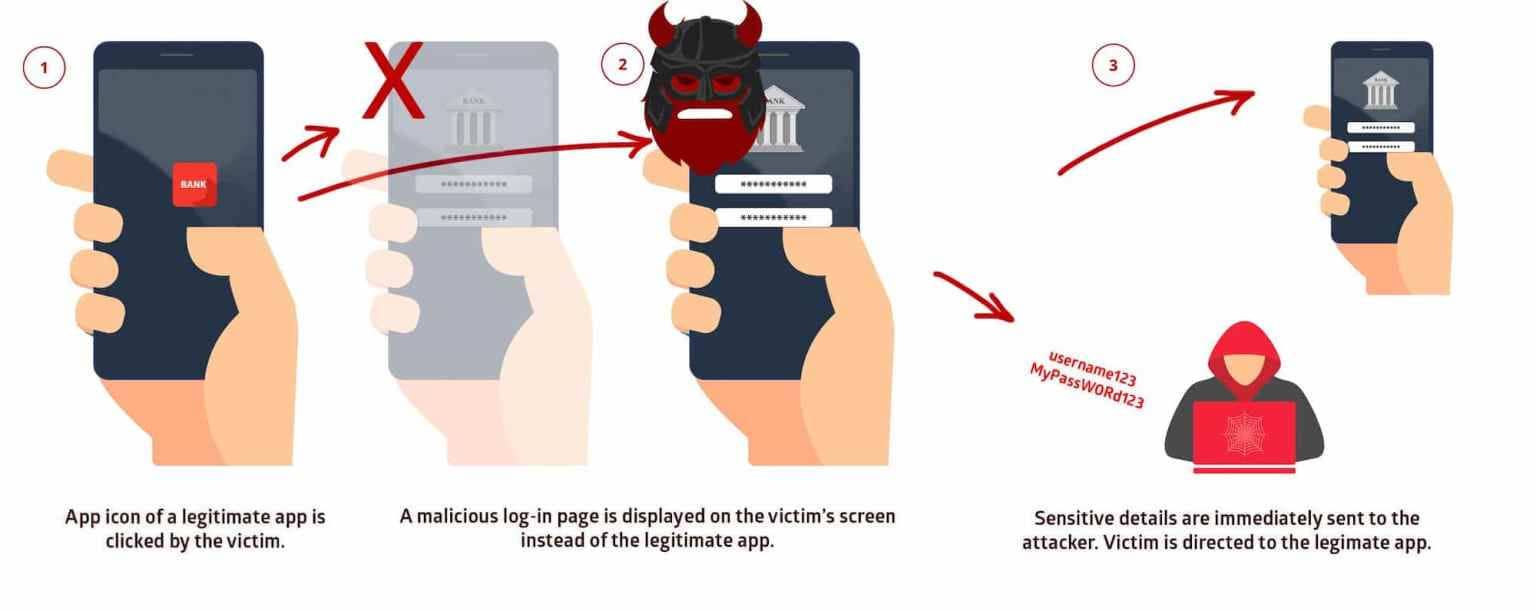

Strandhogg 2.0がインストールされ、被害者が正規のアプリケーションを起動すると、Strandhogg XNUMXの脆弱性を悪用する可能性のある悪意のあるアプリケーション(通常のアプリケーションを装ったもの)を誰かがダウンロードすると、マルウェアはアプリケーションをすばやく破壊し、その場所に悪意のあるコンテンツを挿入します。ログインウィンドウ。

したがって、被害者がこの偽のウィンドウに自分のパスワードを入力するとすぐに、パスワードがハッカーサーバーに送信されます。

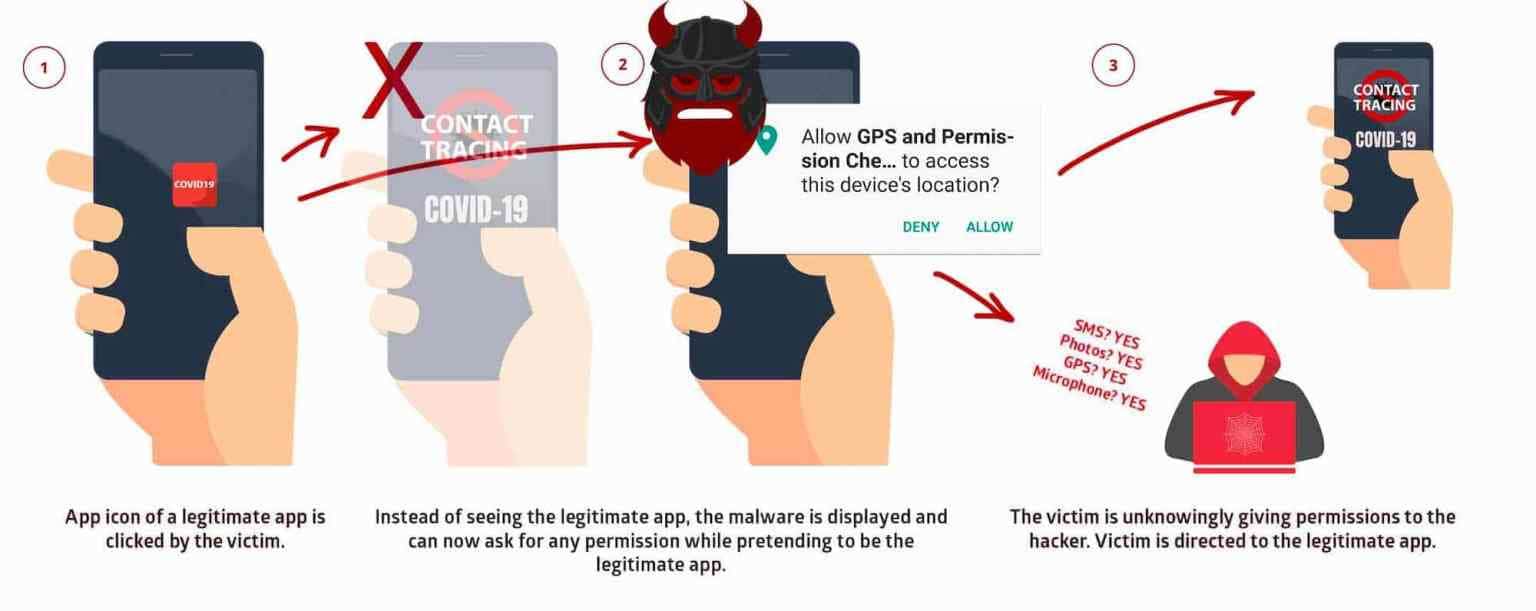

Strandhogg 2.0の実行にはAndroidのアクセス許可は必要ありませんが、ライセンス要求をトリガーすることにより、被害者の連絡先、写真、メッセージにアクセスできる他のアプリケーションのアクセス許可に違反する可能性もあります。

「ライセンスが付与されている場合、マルウェアはこの危険なライセンスを自由に使用できます」と彼は言いました。 ハンセン.

この権限が付与されると、悪意のあるアプリケーションがユーザーの電話からデータをアップロードする可能性があります。 マルウェアはテキストメッセージを介して会話全体をアップロードできると彼は述べた ハンセン、ハッカーが2要素認証(XNUMXFA)保護をバイパスできるようにします。

ユーザーへのリスクはおそらく低いですが、ゼロではありません。 THE プロモーション この脆弱性を修正するには、Androidを実行しているデバイスを最新のセキュリティアップデートで更新する必要があり、ユーザーはできるだけ早くAndroidデバイスを更新することをお勧めします。

[the_ad_group id =” 966”]